Peran Vital Pusat Operasi Keamanan (SOC) dalam Mengamankan Perusahaan dari Ancaman Siber Selama Periode 24 Hari

Di era digital yang serba terhubung ini, ancaman siber bukan lagi sekadar potensi, melainkan realitas yang harus dihadapi setiap perusahaan. Serangan siber semakin canggih, bervariasi, dan mampu menyebabkan kerugian finansial, reputasi, bahkan operasional yang signifikan. Oleh karena itu, kehadiran garis pertahanan yang kokoh dan proaktif menjadi sebuah keharusan.

Artikel ini akan mengulas secara mendalam peran SOC dalam memantau ancaman siber perusahaan selama 24 hari, memberikan gambaran komprehensif tentang bagaimana sebuah Pusat Operasi Keamanan bekerja tanpa henti untuk menjaga keamanan aset digital. Kami akan menelusuri siklus pemantauan, respons, dan peningkatan yang dilakukan tim SOC, memberikan pemahaman bagi pembaca dari pemula hingga menengah.

Mengapa SOC Sangat Penting di Era Digital?

Setiap hari, jutaan insiden keamanan siber terjadi di seluruh dunia, mulai dari serangan phishing sederhana hingga upaya penyusupan yang sangat terorganisir. Tanpa sistem pengawasan dan respons yang memadai, perusahaan akan sangat rentan terhadap serangan-serangan ini. Di sinilah Pusat Operasi Keamanan (SOC) memainkan perannya yang krusial.

SOC berfungsi sebagai jantung pertahanan siber perusahaan, tempat para ahli keamanan siber bekerja 24/7 untuk mendeteksi, menganalisis, dan merespons ancaman. Kehadiran SOC memastikan bahwa setiap aktivitas mencurigakan di jaringan dan sistem perusahaan tidak luput dari pengawasan. Hal ini adalah kunci untuk menjaga integritas, kerahasiaan, dan ketersediaan data perusahaan.

Apa Itu Pusat Operasi Keamanan (SOC)?

Pusat Operasi Keamanan (SOC) adalah fasilitas terpusat yang dilengkapi dengan personel, proses, dan teknologi yang dirancang untuk terus memantau dan meningkatkan postur keamanan siber suatu organisasi. Misinya adalah mencegah, mendeteksi, menganalisis, dan merespons insiden keamanan siber. SOC berbeda dari tim IT biasa karena fokusnya murni pada keamanan, bukan operasional sistem secara umum.

Tim SOC terdiri dari berbagai peran, mulai dari analis keamanan level 1 yang memantau peringatan awal, analis level 2 yang melakukan investigasi mendalam, hingga incident responders yang memimpin upaya mitigasi. Mereka adalah mata dan telinga perusahaan dalam menghadapi lanskap ancaman yang terus berubah.

Fungsi Utama dan Tanggung Jawab SOC

Tim SOC memiliki serangkaian tanggung jawab inti yang memastikan perlindungan siber yang komprehensif. Fungsi-fungsi ini saling terkait dan membentuk siklus pertahanan yang berkelanjutan.

Deteksi Ancaman dan Pemantauan Berkelanjutan

Ini adalah tugas paling fundamental dari SOC, yaitu memantau semua aktivitas jaringan, endpoint, server, dan aplikasi secara real-time. Mereka menggunakan berbagai alat untuk mengumpulkan log dan data dari seluruh infrastruktur IT, mencari pola atau anomali yang mengindikasikan aktivitas berbahaya. Proses pemantauan ini tidak pernah berhenti, beroperasi 24 jam sehari, 7 hari seminggu.

Analisis dan Triage Insiden

Ketika sebuah peringatan (alert) terdeteksi, tim SOC bertanggung jawab untuk menganalisisnya, memvalidasi apakah itu ancaman nyata atau false positive. Mereka mengumpulkan konteks tambahan, membandingkan dengan intelijen ancaman terbaru, dan menentukan tingkat keparahan serta prioritas insiden. Analisis yang akurat adalah kunci untuk respons yang efektif.

Respons Insiden

Setelah insiden dikonfirmasi, tim SOC segera mengambil tindakan untuk menghentikan, membasmi, dan memulihkan sistem yang terpengaruh. Ini bisa meliputi mengisolasi sistem yang terinfeksi, menghapus malware, memblokir alamat IP berbahaya, atau bahkan menutup sementara layanan tertentu. Kecepatan respons sangat penting untuk meminimalkan dampak serangan.

Manajemen Kerentanan

SOC juga terlibat dalam identifikasi dan pengelolaan kerentanan dalam sistem perusahaan. Mereka bekerja sama dengan tim IT untuk memastikan patch keamanan terbaru diterapkan dan konfigurasi yang aman diimplementasikan. Pendekatan proaktif ini membantu mengurangi permukaan serangan yang bisa dieksploitasi oleh penyerang.

Intelijen Ancaman dan Perburuan Ancaman (Threat Hunting)

Tim SOC secara aktif mengumpulkan dan menganalisis intelijen ancaman dari berbagai sumber untuk memahami taktik, teknik, dan prosedur (TTP) terbaru yang digunakan penyerang. Mereka juga melakukan threat hunting, yaitu mencari secara proaktif tanda-tanda serangan yang mungkin belum terdeteksi oleh sistem otomatis. Ini adalah upaya untuk menemukan "musuh yang bersembunyi" di dalam jaringan.

Pelaporan dan Kepatuhan

SOC bertanggung jawab untuk mendokumentasikan semua insiden keamanan, tindakan yang diambil, dan hasil investigasi. Laporan ini penting untuk analisis post-mortem, kepatuhan regulasi (seperti GDPR, ISO 27001), dan komunikasi dengan manajemen senior. Pelaporan yang akurat membantu perusahaan belajar dari setiap insiden dan terus meningkatkan postur keamanannya.

Menggali Lebih Dalam: Peran SOC dalam Memantau Ancaman Siber Perusahaan Selama 24 Hari

Untuk memahami sepenuhnya dedikasi dan kompleksitas kerja SOC, mari kita bayangkan sebuah siklus pemantauan dan respons selama 24 hari. Ini adalah gambaran bagaimana peran SOC dalam memantau ancaman siber perusahaan selama 24 hari terwujud dalam fase-fase yang terstruktur.

Minggu Pertama: Deteksi Dini dan Pengumpulan Intelijen

Minggu pertama adalah tentang membangun fondasi dan memulai pemantauan aktif, memastikan semua sistem siap untuk mendeteksi ancaman.

Hari 1-3: Penyiapan Awal dan Kalibrasi Sistem

Pada hari-hari awal, tim SOC fokus pada memastikan semua sensor dan alat pemantauan berfungsi optimal. Mereka melakukan kalibrasi ulang sistem SIEM (Security Information and Event Management) untuk menyesuaikan dengan perubahan konfigurasi jaringan atau aplikasi baru. Analis juga meninjau log dari periode sebelumnya untuk mengidentifikasi baseline normal dan menyempurnakan aturan deteksi.

Intelijen ancaman terbaru diintegrasikan ke dalam sistem, memperbarui basis data indikator kompromi (IoC) yang digunakan untuk mendeteksi serangan yang dikenal. Prosedur standar operasional (SOP) juga ditinjau dan disesuaikan jika ada perubahan dalam ancaman yang muncul. Ini memastikan SOC selalu siap menghadapi skenario terbaru.

Hari 4-7: Pemantauan Aktif dan Identifikasi Anomali

Pemantauan aktif dimulai secara penuh, dengan analis SOC memantau dasbor SIEM, EDR (Endpoint Detection and Response), dan log firewall secara terus-menerus. Mereka mencari pola lalu lintas yang tidak biasa, percobaan login yang gagal berulang, atau akses ke sumber daya sensitif pada waktu yang tidak lazim. Setiap peringatan yang muncul akan segera di-triage untuk menentukan prioritasnya.

Pada fase ini, tim mungkin menemukan anomali yang memerlukan penyelidikan lebih lanjut, meskipun belum tentu insiden keamanan. Misalnya, peningkatan aktivitas jaringan dari sebuah host yang biasanya pasif dapat memicu investigasi. Ini adalah inti dari peran SOC dalam memantau ancaman siber perusahaan selama 24 hari secara proaktif.

Minggu Kedua: Analisis Mendalam dan Investigasi

Jika minggu pertama fokus pada deteksi, minggu kedua adalah tentang memahami apa yang sebenarnya terjadi di balik setiap peringatan.

Hari 8-10: Triage Insiden dan Validasi Peringatan

Peringatan yang diprioritaskan dari minggu pertama kini diinvestigasi lebih lanjut. Analis SOC level 2 mulai mengumpulkan lebih banyak data kontekstual, seperti data pengguna, informasi perangkat, dan riwayat koneksi. Mereka memvalidasi apakah peringatan tersebut adalah insiden keamanan yang nyata atau false positive yang dapat diabaikan.

Proses triage ini sangat penting untuk mencegah "kelelahan peringatan" (alert fatigue) dan memastikan sumber daya SOC difokuskan pada ancaman yang benar-benar berbahaya. Setiap insiden yang terkonfirmasi akan dicatat dan diberikan nomor pelacakan unik.

Hari 11-14: Investigasi Forensik dan Penelusuran Akar Masalah

Untuk insiden yang dikonfirmasi, tim SOC melakukan investigasi forensik yang lebih mendalam. Ini bisa melibatkan analisis malware, penelusuran log yang ekstensif, dan pemeriksaan memori sistem untuk memahami bagaimana serangan terjadi dan sejauh mana dampaknya. Mereka berusaha menemukan root cause atau akar penyebab dari serangan tersebut.

Intelijen ancaman internal dan eksternal digunakan untuk memahami motif penyerang, TTPs mereka, dan apakah ini bagian dari kampanye serangan yang lebih besar. Pada akhir minggu kedua, tim SOC harus memiliki pemahaman yang jelas tentang sifat dan skala ancaman yang dihadapi perusahaan.

Minggu Ketiga: Respons, Mitigasi, dan Eliminasi

Setelah memahami ancaman, minggu ketiga adalah fase krusial untuk mengambil tindakan nyata.

Hari 15-17: Perencanaan dan Implementasi Respons

Berdasarkan temuan investigasi, tim SOC merumuskan rencana respons insiden yang komprehensif. Rencana ini mencakup langkah-langkah mitigasi, urutan tindakan, dan penunjukan tanggung jawab. Komunikasi dengan departemen terkait, seperti IT, hukum, dan komunikasi, juga dimulai. Misalnya, jika terjadi pelanggaran data, pemberitahuan hukum mungkin perlu disiapkan.

Implementasi respons bisa meliputi isolasi sistem yang terinfeksi, perubahan kredensial yang disusupi, atau pemblokiran alamat IP penyerang di firewall. Setiap langkah didokumentasikan dengan cermat.

Hari 18-21: Eliminasi Ancaman dan Pengendalian Penyebaran

Fokus utama pada hari-hari ini adalah eliminasi total ancaman dari lingkungan perusahaan. Ini berarti membersihkan semua sistem dari malware, menghapus akses tidak sah, dan menutup celah keamanan yang dieksploitasi. Tim SOC juga bekerja untuk mengendalikan penyebaran serangan, memastikan ancaman tidak menyebar ke bagian lain dari jaringan.

Ini seringkali memerlukan koordinasi erat dengan tim IT untuk melakukan patching darurat, re-imaging server, atau pemulihan dari backup yang bersih. Validasi dilakukan untuk memastikan ancaman benar-benar hilang dan tidak ada pintu belakang yang tertinggal.

Minggu Keempat: Pemulihan, Pembelajaran, dan Peningkatan

Minggu terakhir dalam siklus 24 hari ini adalah tentang memulihkan normalitas dan memastikan perusahaan menjadi lebih kuat dari sebelumnya.

Hari 22-23: Proses Pemulihan dan Validasi Keamanan

Setelah ancaman berhasil dieliminasi, tim SOC mengawasi proses pemulihan sistem yang terpengaruh. Mereka memastikan semua layanan kembali normal, data yang hilang dipulihkan, dan operasional bisnis tidak terganggu. Validasi keamanan dilakukan untuk memastikan tidak ada kerentanan baru yang muncul selama proses pemulihan.

Pengujian penetrasi atau vulnerability scanning mungkin dilakukan pada sistem yang baru dipulihkan untuk memastikan tidak ada celah yang terlewat. Ini adalah bagian penting dari peran SOC dalam memantau ancaman siber perusahaan selama 24 hari untuk memastikan ketahanan jangka panjang.

Hari 24: Laporan Akhir, Post-Mortem, dan Peningkatan Strategi

Pada hari terakhir siklus 24 hari ini, tim SOC menyusun laporan akhir insiden yang merangkum semua temuan, tindakan yang diambil, dan dampak yang terjadi. Sebuah sesi post-mortem dilakukan dengan semua pihak terkait untuk menganalisis apa yang berjalan dengan baik dan apa yang perlu ditingkatkan. Pelajaran yang didapat dari insiden ini sangat berharga.

Rekomendasi untuk perbaikan sistem keamanan, kebijakan, atau prosedur dibuat dan diserahkan kepada manajemen. Ini bisa berupa investasi pada teknologi baru, pelatihan karyawan, atau revisi kebijakan akses. Siklus kemudian dimulai kembali, dengan SOC terus memantau dan memperkuat pertahanan perusahaan berdasarkan pembelajaran terbaru.

Teknologi Pendukung di Balik Efektivitas SOC

Keberhasilan peran SOC dalam memantau ancaman siber perusahaan selama 24 hari tidak lepas dari dukungan teknologi canggih.

SIEM (Security Information and Event Management)

SIEM adalah tulang punggung setiap SOC, mengumpulkan dan mengkorelasikan log serta peristiwa keamanan dari berbagai sumber di seluruh infrastruktur IT. Ini membantu mengidentifikasi pola serangan dan anomali yang mungkin terlewat jika dilihat secara terpisah. SIEM menyediakan tampilan sentral yang komprehensif.

SOAR (Security Orchestration, Automation, and Response)

SOAR membantu SOC mengotomatisasi tugas-tugas rutin dan mengorkestrasi alur kerja respons insiden. Ini mempercepat waktu respons, mengurangi beban kerja manual analis, dan memastikan konsistensi dalam penanganan insiden. SOAR memungkinkan SOC untuk merespons lebih cepat dan efisien.

EDR (Endpoint Detection and Response)

EDR menyediakan visibilitas mendalam ke aktivitas pada endpoint (laptop, server, dll.), mendeteksi perilaku mencurigakan, dan memungkinkan tim SOC untuk melakukan investigasi dan respons langsung pada perangkat yang terpengaruh. Ini sangat penting untuk mendeteksi malware canggih dan serangan fileless.

Threat Intelligence Platforms (TIP)

TIP mengumpulkan, menganalisis, dan mendistribusikan intelijen ancaman dari berbagai sumber, baik internal maupun eksternal. Ini memberikan konteks yang diperlukan bagi analis SOC untuk memahami ancaman terbaru, TTPs penyerang, dan IoC yang relevan. Intelijen ancaman yang akurat adalah kunci untuk deteksi proaktif.

Firewalls, IDS/IPS, dan VPN

Teknologi dasar seperti firewall (pemblokir lalu lintas yang tidak sah), IDS (Intrusion Detection System) untuk mendeteksi intrusi, IPS (Intrusion Prevention System) untuk mencegahnya, dan VPN (Virtual Private Network) untuk komunikasi aman, tetap menjadi komponen penting. Mereka membentuk lapisan pertahanan pertama yang vital.

Tantangan yang Dihadapi SOC dalam Pemantauan Berkelanjutan

Meskipun vital, operasional SOC tidaklah tanpa tantangan.

Volume Peringatan (Alert Fatigue)

SOC seringkali dibanjiri dengan volume peringatan yang sangat besar dari berbagai sistem, banyak di antaranya adalah false positive. Ini dapat menyebabkan "kelelahan peringatan" pada analis dan potensi terlewatnya ancaman nyata. Manajemen peringatan yang efektif adalah sebuah seni.

Kekurangan Talenta Keamanan Siber

Ada kekurangan global yang signifikan dalam talenta keamanan siber. Mencari dan mempertahankan analis SOC yang berkualitas adalah tantangan besar bagi banyak perusahaan. Hal ini menempatkan tekanan besar pada tim yang ada.

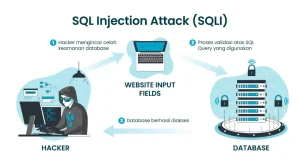

Ancaman yang Semakin Canggih dan Evasif

Penyerang terus mengembangkan taktik baru untuk menghindari deteksi, menggunakan teknik zero-day, malware polimorfik, dan serangan yang didukung oleh AI. SOC harus terus-menerus berinovasi untuk tetap selangkah di depan.

Kompleksitas Lingkungan IT

Lingkungan IT modern yang mencakup cloud, on-premise, perangkat IoT, dan sistem warisan (legacy systems) menciptakan permukaan serangan yang luas dan kompleks. Memantau semuanya secara efektif membutuhkan integrasi dan keahlian yang mendalam.

Anggaran dan Sumber Daya

Membangun dan memelihara SOC membutuhkan investasi signifikan dalam teknologi, personel, dan pelatihan. Perusahaan seringkali harus menyeimbangkan kebutuhan keamanan dengan keterbatasan anggaran.

Manfaat Memiliki SOC yang Efektif

Meskipun ada tantangan, manfaat dari SOC yang efektif jauh melebihi biayanya.

Deteksi Dini dan Respons Cepat

Ini adalah manfaat utama, memungkinkan perusahaan untuk mendeteksi ancaman lebih awal dan meresponsnya dengan cepat. Waktu respons yang singkat dapat secara drastis mengurangi dampak serangan siber.

Pengurangan Kerugian Finansial dan Reputasi

Dengan mencegah atau memitigasi serangan, SOC membantu menghindari kerugian finansial yang besar dari denda, biaya pemulihan, dan hilangnya pendapatan. Ini juga melindungi reputasi merek perusahaan yang sangat berharga.

Peningkatan Kepatuhan Regulasi

Banyak regulasi industri dan privasi data (seperti GDPR, CCPA) mensyaratkan tingkat keamanan dan kemampuan respons insiden tertentu. SOC membantu perusahaan memenuhi persyaratan kepatuhan ini.

Perlindungan Aset Digital yang Komprehensif

Dari data pelanggan yang sensitif hingga kekayaan intelektual, SOC melindungi aset digital paling berharga perusahaan dari pencurian, kerusakan, atau penyalahgunaan. Ini memberikan ketenangan pikiran bagi manajemen dan stakeholder.

Peningkatan Kepercayaan Pelanggan

Perusahaan yang menunjukkan komitmen kuat terhadap keamanan siber dan perlindungan data akan membangun kepercayaan yang lebih besar dengan pelanggan mereka. Ini menjadi diferensiasi penting di pasar.

Kesimpulan

Peran SOC dalam memantau ancaman siber perusahaan selama 24 hari adalah sebuah contoh nyata dari komitmen terhadap keamanan yang tidak mengenal henti. Ini bukan hanya tentang memiliki teknologi canggih, tetapi juga tentang orang-orang yang berdedikasi dan proses yang terdefinisi dengan baik yang bekerja dalam harmoni. Siklus 24 hari yang diuraikan di atas hanyalah representasi dari upaya tanpa akhir yang dilakukan tim SOC untuk menjaga perusahaan tetap aman.

Di dunia di mana serangan siber adalah kepastian, bukan kemungkinan, SOC adalah garda terdepan yang menjaga kelangsungan bisnis dan kepercayaan. Dengan pemantauan yang cermat, analisis yang mendalam, respons yang sigap, dan pembelajaran berkelanjutan, SOC memastikan bahwa perusahaan dapat beroperasi dengan aman dan fokus pada inovasi, tanpa dibayangi oleh ancaman siber yang terus berkembang. Investasi pada SOC yang kuat adalah investasi pada masa depan dan ketahanan digital perusahaan.