Cara Ahli IT Melacak Jejak Digital Pelaku Kejahatan Siber: Panduan Lengkap Investigasi Forensik

Di era digital ini, kejahatan siber telah menjadi ancaman yang semakin meresahkan. Mulai dari pencurian data, ransomware, hingga spionase siber, dampaknya bisa sangat merugikan individu maupun organisasi. Namun, di balik setiap serangan, pelaku kejahatan siber, secerdik apa pun, hampir selalu meninggalkan "jejak digital". Inilah mengapa peran seorang ahli IT dalam melacak jejak digital pelaku kejahatan siber menjadi sangat krusial.

Artikel ini akan mengupas tuntas bagaimana para profesional keamanan siber dan analis forensik digital menjalankan tugas vital mereka. Kita akan membahas konsep jejak digital, tahapan investigasi, metode dan alat yang digunakan, serta tantangan yang dihadapi dalam upaya mengungkap identitas dan modus operandi para penjahat siber. Memahami cara ahli IT melacak jejak digital pelaku kejahatan siber bukan hanya penting untuk penegakan hukum, tetapi juga untuk memperkuat pertahanan siber kita secara keseluruhan.

Memahami Konsep Jejak Digital dalam Kejahatan Siber

Setiap interaksi dengan dunia digital, baik disadari maupun tidak, akan meninggalkan rekam jejak. Dalam konteks kejahatan siber, jejak ini menjadi kunci untuk mengidentifikasi, memahami, dan akhirnya menuntut pelaku.

Apa Itu Jejak Digital?

Jejak digital, atau sering disebut sidik jari digital, adalah kumpulan data elektronik yang dihasilkan dari aktivitas seseorang di dunia maya. Ini mencakup segala sesuatu mulai dari riwayat penjelajahan web, email, postingan media sosial, hingga metadata file dan log sistem. Bagi seorang ahli forensik digital, jejak ini adalah bukti berharga.

Jenis-jenis Jejak Digital yang Ditinggalkan Pelaku

Pelaku kejahatan siber meninggalkan berbagai jenis jejak digital. Ini bisa berupa alamat IP yang digunakan, waktu akses ke sistem target, hash file malware, atau bahkan string teks yang tertinggal di memori komputer. Log server, catatan firewall, history browser, cookies, dan data geolokasi juga termasuk dalam kategori jejak ini. Setiap bit data, sekecil apa pun, bisa menjadi potongan teka-teki yang membantu ahli IT melacak jejak digital pelaku kejahatan siber.

Mengapa Pelaku Selalu Meninggalkan Jejak?

Meskipun pelaku kejahatan siber seringkali berusaha keras untuk menyembunyikan identitas mereka menggunakan VPN, Tor, atau teknik anti-forensik lainnya, sistem komputer dan jaringan dirancang untuk mencatat aktivitas. Bahkan tindakan penghapusan data sekalipun akan meninggalkan jejak di tingkat sistem file atau sektor disk. Konsep ini dikenal sebagai "prinsip Locard" dalam forensik, yang menyatakan bahwa setiap kontak akan meninggalkan jejak. Oleh karena itu, tugas ahli IT adalah menemukan dan menginterpretasikan jejak-jejak tersebut.

Tahapan Utama dalam Investigasi Forensik Digital

Investigasi forensik digital adalah proses yang sistematis dan terstruktur. Para ahli IT mengikuti serangkaian tahapan yang ketat untuk memastikan bukti dikumpulkan, dianalisis, dan dilaporkan secara valid dan legal.

1. Persiapan dan Identifikasi Insiden

Tahap awal melibatkan persiapan alat dan tim, serta identifikasi awal insiden. Tim harus memiliki rencana respons insiden yang jelas. Ahli IT perlu mengetahui apa yang terjadi, kapan, dan di mana, untuk menentukan cakupan investigasi. Identifikasi ini seringkali melibatkan pemantauan sistem dan laporan anomali.

2. Pengumpulan Bukti (Akuisisi)

Ini adalah tahap krusial di mana bukti digital dikumpulkan dari sumber yang relevan. Pengumpulan harus dilakukan dengan hati-hati untuk menjaga integritas bukti. Ahli IT akan membuat salinan bit-per-bit (forensik image) dari perangkat penyimpanan, seperti hard drive, SSD, atau memori RAM. Mereka juga mengumpulkan log sistem, log jaringan, dan capture lalu lintas jaringan.

3. Preservasi dan Isolasi Bukti

Setelah bukti dikumpulkan, langkah selanjutnya adalah memastikan bukti tersebut tetap utuh dan tidak terkontaminasi. Bukti digital harus disimpan dalam media yang aman dan tidak dapat diubah. Setiap langkah dalam proses ini didokumentasikan secara rinci untuk membangun "rantai penahanan" (chain of custody) yang tak terbantahkan di pengadilan. Isolasi sistem yang terinfeksi juga penting untuk mencegah penyebaran atau kerusakan lebih lanjut.

4. Analisis Mendalam

Inilah jantung dari bagaimana ahli IT melacak jejak digital pelaku kejahatan siber. Data yang telah dikumpulkan akan dianalisis menggunakan berbagai teknik dan alat forensik. Tujuannya adalah untuk menemukan pola, mengidentifikasi anomali, merekonstruksi peristiwa, dan mengaitkan aktivitas dengan pelaku. Analisis ini bisa sangat memakan waktu dan membutuhkan keahlian teknis yang tinggi.

5. Dokumentasi dan Pelaporan

Semua temuan, proses, dan analisis harus didokumentasikan secara menyeluruh. Laporan forensik yang jelas dan objektif disiapkan untuk diserahkan kepada manajemen, penegak hukum, atau pihak berwenang lainnya. Laporan ini harus menjelaskan metodologi, temuan, dan kesimpulan dengan cara yang mudah dipahami, serta mampu bertahan dalam pemeriksaan hukum.

Metode dan Teknik yang Digunakan Ahli IT untuk Melacak Jejak Digital

Para ahli IT menggunakan beragam metode dan teknik canggih untuk mengurai kerumitan data dan mengungkap jejak pelaku. Setiap metode fokus pada jenis data atau lingkungan yang berbeda.

Analisis Log Sistem dan Aplikasi

Log adalah catatan otomatis yang dihasilkan oleh sistem operasi, server, dan aplikasi. Log ini mencatat setiap peristiwa, seperti upaya login, akses file, perubahan konfigurasi, dan aktivitas jaringan. Ahli IT akan menelusuri log untuk mencari entri mencurigakan, seperti login dari lokasi yang tidak biasa, akses file yang tidak sah, atau pesan kesalahan yang mengindikasikan serangan. Analisis ini adalah salah satu cara utama ahli IT melacak jejak digital pelaku kejahatan siber.

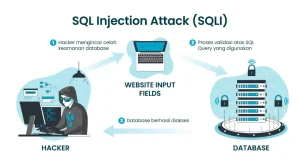

Analisis Jaringan (Network Forensics)

Dalam analisis jaringan, ahli IT memeriksa lalu lintas data yang mengalir melalui jaringan. Mereka menggunakan alat untuk menangkap dan menganalisis paket data. Ini dapat mengungkapkan alamat IP sumber dan tujuan, port yang digunakan, protokol komunikasi, dan bahkan konten data yang tidak terenkripsi. Dengan menganalisis pola lalu lintas, mereka bisa mengidentifikasi komunikasi perintah dan kontrol malware, eksfiltrasi data, atau serangan denial-of-service.

Analisis Perangkat Endpoint (Host Forensics)

Fokus dari analisis host adalah pada perangkat individu yang terlibat dalam insiden, seperti komputer, laptop, atau server. Ahli IT akan memeriksa hard drive, memori, registry Windows, dan sistem file untuk menemukan malware, file tersembunyi, riwayat eksekusi program, atau perubahan konfigurasi yang mencurigakan. Mereka mencari artefak digital yang menunjukkan aktivitas pelaku, seperti jejak USB drive atau file yang baru dibuat/diubah.

Analisis Malware dan Rekayasa Balik

Jika malware ditemukan, ahli IT akan melakukan analisis mendalam untuk memahami cara kerjanya. Ini bisa melibatkan sandboxing (menjalankan malware di lingkungan yang aman dan terisolasi) atau rekayasa balik (disassembling kode program) untuk mengidentifikasi fungsi, target, dan infrastruktur komunikasi malware. Informasi ini sangat penting untuk memahami niat pelaku dan menemukan jejak lain.

Analisis Memori (Memory Forensics)

Memori RAM (Random Access Memory) adalah sumber informasi yang sangat volatil tetapi kaya. Data di RAM hilang saat perangkat dimatikan, sehingga akuisisi harus dilakukan dengan cepat. Analisis memori dapat mengungkapkan proses yang sedang berjalan, koneksi jaringan aktif, kunci enkripsi, password yang tersimpan di memori, dan bahkan malware yang beroperasi hanya di memori (fileless malware). Ini adalah teknik canggih yang sering digunakan ahli IT untuk melacak jejak digital pelaku kejahatan siber yang cerdik.

Penelusuran Jejak di Cloud dan Layanan Online

Dengan semakin banyaknya data dan layanan yang beralih ke cloud, investigasi juga harus meluas ke sana. Ahli IT akan bekerja sama dengan penyedia layanan cloud untuk mengakses log audit, aktivitas pengguna, dan konfigurasi keamanan. Penelusuran juga meliputi email, media sosial, atau forum gelap (dark web) jika ada indikasi pelaku menggunakannya untuk komunikasi atau perencanaan serangan.

Teknik Pemulihan Data dan Steganografi

Pelaku sering mencoba menghapus bukti. Ahli IT menggunakan teknik pemulihan data untuk mengembalikan file yang terhapus dari hard drive atau perangkat penyimpanan lainnya. Selain itu, mereka juga mencari bukti steganografi, yaitu teknik menyembunyikan informasi dalam file lain (misalnya, pesan tersembunyi dalam gambar atau audio).

Alat-alat Penting dalam Gudang Senjata Ahli Forensik Digital

Untuk melakukan tugas-tugas kompleks ini, ahli IT mengandalkan berbagai alat forensik digital khusus. Alat-alat ini dirancang untuk akuisisi, analisis, dan pelaporan bukti secara forensik yang sah.

Alat Akuisisi Data

- FTK Imager: Salah satu alat paling populer untuk membuat forensic image (salinan bit-per-bit) dari hard drive, memori, atau media penyimpanan lainnya. Ini memastikan integritas data asli.

- dd (data duplicator): Sebuah utilitas berbasis command-line di Linux/Unix yang juga dapat digunakan untuk membuat salinan forensik.

- Magnet Acquire: Alat akuisisi data yang cepat dan mudah digunakan, sering dipakai untuk mengumpulkan data dari perangkat hidup.

Alat Analisis Forensik

- Autopsy/The Sleuth Kit: Platform forensik open-source yang kuat untuk menganalisis hard drive dan smartphone. Ini dapat memulihkan file yang terhapus, menganalisis metadata, dan memeriksa event log.

- EnCase: Salah satu alat forensik komersial terkemuka yang digunakan secara luas oleh penegak hukum dan perusahaan. Menawarkan kemampuan analisis yang sangat komprehensif.

- Magnet AXIOM: Solusi forensik lengkap yang dapat menganalisis data dari komputer, smartphone, dan cloud, mengintegrasikan berbagai jenis bukti.

Alat Analisis Jaringan

- Wireshark: Penganalisis protokol jaringan yang paling banyak digunakan di dunia. Memungkinkan ahli IT untuk menangkap dan menganalisis lalu lintas jaringan secara rinci, melihat paket data individual.

- tcpdump: Utilitas command-line untuk menangkap dan menganalisis lalu lintas jaringan. Berguna untuk analisis cepat di server Linux.

- Snort/Suricata: Sistem deteksi intrusi (IDS) yang dapat merekam lalu lintas jaringan dan mengidentifikasi pola serangan yang dikenal.

Alat Analisis Memori

- Volatility Framework: Kerangka kerja open-source yang sangat populer untuk analisis memori. Ini dapat mengekstrak informasi penting dari memory dump, seperti proses yang berjalan, koneksi jaringan, dan artefak malware.

Sistem SIEM (Security Information and Event Management)

- Splunk, ELK Stack (Elasticsearch, Logstash, Kibana), IBM QRadar: Platform ini mengumpulkan, mengkorelasikan, dan menganalisis data log dari berbagai sumber di seluruh infrastruktur IT. SIEM sangat penting untuk deteksi insiden secara real-time dan memberikan konteks historis yang membantu ahli IT dalam melacak jejak digital pelaku kejahatan siber.

Tantangan dalam Melacak Jejak Digital Pelaku Kejahatan Siber

Meskipun memiliki alat dan keahlian canggih, ahli IT menghadapi berbagai tantangan signifikan dalam setiap investigasi. Pelaku kejahatan siber terus mengembangkan teknik untuk menghindari deteksi dan mempersulit pelacakan.

Anonimitas dan Alat Anti-Forensik

Pelaku sering menggunakan teknik untuk menyembunyikan identitas mereka, seperti jaringan proxy, VPN (Virtual Private Network), atau Tor (The Onion Router), yang menyamarkan alamat IP asli. Mereka juga menggunakan alat anti-forensik seperti data wiper untuk menghapus jejak, rootkit untuk menyembunyikan malware, atau obfuscator kode untuk mempersulit analisis.

Enkripsi dan Obfuscation

Penggunaan enkripsi yang kuat pada komunikasi atau data yang dicuri menjadi penghalang besar. Jika kunci dekripsi tidak tersedia, data terenkripsi hampir mustahil untuk diakses. Obfuscation kode juga membuat malware sulit dianalisis dan direkayasa balik.

Volume Data yang Besar

Dalam lingkungan perusahaan modern, volume data yang dihasilkan setiap hari sangat besar. Menelusuri terabyte log dan data jaringan untuk menemukan beberapa jejak relevan ibarat mencari jarum dalam tumpukan jerami. Ini membutuhkan kemampuan analisis data yang canggih dan alat yang efisien.

Isu Yurisdiksi dan Batasan Hukum

Kejahatan siber seringkali melintasi batas negara, menimbulkan masalah yurisdiksi yang kompleks. Aturan hukum tentang pengumpulan bukti, privasi, dan kerja sama antarnegara dapat bervariasi, memperlambat atau bahkan menghambat investigasi. Seorang ahli IT harus memahami batasan ini saat melacak jejak digital pelaku kejahatan siber.

Kecepatan Evolusi Ancaman

Lanskap ancaman siber terus berubah dengan cepat. Pelaku terus menemukan metode serangan baru, eksploitasi zero-day, dan teknik penghindaran deteksi. Ahli forensik harus selalu up-to-date dengan tren terbaru dan terus mengasah keterampilan mereka.

Peran Penting Ahli IT dalam Menjaga Keamanan Siber

Peran seorang ahli IT yang mampu melacak jejak digital pelaku kejahatan siber jauh melampaui sekadar respons setelah insiden. Mereka adalah garda terdepan dalam menjaga ekosistem digital tetap aman.

Pencegahan dan Deteksi Dini

Pengetahuan tentang bagaimana pelaku beroperasi dan jejak apa yang mereka tinggalkan memungkinkan ahli IT untuk mengembangkan strategi pencegahan yang lebih baik. Mereka dapat mengimplementasikan sistem deteksi intrusi yang lebih canggih, memperkuat kebijakan keamanan, dan melakukan pelatihan kesadaran keamanan untuk mencegah insiden sebelum terjadi.

Respon Insiden yang Efektif

Ketika insiden terjadi, ahli IT dengan keahlian forensik digital adalah orang pertama yang bergerak. Kemampuan mereka untuk dengan cepat melacak jejak digital pelaku kejahatan siber memungkinkan organisasi untuk merespons secara efektif, meminimalkan kerugian, mengisolasi ancaman, dan memulihkan sistem dengan cepat.

Mendukung Penegakan Hukum

Bukti digital yang dikumpulkan dan dianalisis oleh ahli IT adalah kunci untuk menuntut pelaku kejahatan siber di pengadilan. Dengan laporan yang solid dan rantai penahanan yang kuat, mereka memberikan dasar yang tak terbantahkan bagi penegak hukum untuk membawa penjahat ke meja hijau.

Kesimpulan

Proses bagaimana ahli IT melacak jejak digital pelaku kejahatan siber adalah disiplin ilmu yang kompleks, membutuhkan kombinasi keahlian teknis tinggi, metodologi yang ketat, dan pemahaman mendalam tentang lanskap ancaman. Dari identifikasi awal hingga pelaporan akhir, setiap tahapan investigasi forensik digital adalah bagian penting dari upaya besar untuk menjaga keamanan siber.

Meskipun tantangan seperti anonimitas, enkripsi, dan volume data yang masif terus ada, dedikasi dan inovasi para profesional ini memastikan bahwa jejak digital pelaku, sekecil apa pun, akan terus dicari. Dengan kemampuan untuk menemukan dan menafsirkan bukti-bukti elektronik ini, ahli IT tidak hanya membantu mengungkap kejahatan yang telah terjadi, tetapi juga memainkan peran vital dalam memperkuat pertahanan siber kita di masa depan. Memahami peran mereka adalah langkah pertama bagi kita semua untuk lebih menghargai pentingnya keamanan siber.